公司如何合法收集您的数据-以及如何阻止它们

在2018年,通过使用测验应用程序的数千个账户获取数据后,Cambridge Analytica至少在不知情的情况下收集了至少8700万Facebook用户的数据。

在线数据收集是隐秘且连续的。如今,可以收集到比以往任何时候都更多的数据: 从开始到2000年,人们每两天创建一次数据,数量如此之多。以这种规模来看,个人数据似乎无害。

诸如Facebook,Google和Amazon之类的公司已经支付了巨额罚款和声誉损失,以获取此类有价值的数据。 Facebook通过使用Onavo和Facebook Research之类的程序(向青少年和其他人几乎无限访问他们的数据 ) 收集的数据导致发现,WhatsApp的使用频率是Messenger的两倍以上,这给了Facebook购买动力2014年的WhatsApp。这被证明是非常有价值的 。

实际上,数据保护并不是消费者可以信任所有公司要做的事情。相反,保护数据需要一种主动的方法。本文旨在通过使您了解数据容易受到攻击的方式来帮助您保护数据。最后,我们提供了一些提示,以帮助您确保数据安全。

当心深色图案

许多Onavo用户可能不知道他们的太多数据可以访问,而Facebook会使用这些数据。 Onavo要求对用户电话具有root权限,并且对计算机具有VPN访问权限,从而允许Facebook密切访问用户数据。社交媒体应用上的私人消息;来自即时通讯应用程序的聊天(包括这些聊天中发送的照片和视频);电子邮件;互联网浏览历史;位置信息都可以通过Onavo进行访问。

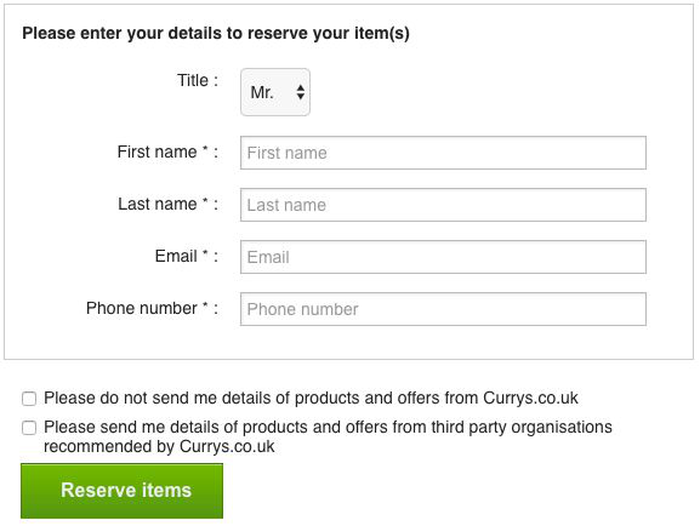

当然,为了使应用程序和网站合法获得对这些数据的访问权,它们首先需要获得用户的许可。如果公司公开而明确地要求获得此类许可,则用户更有可能拒绝这些请求。结果,许多公司利用“暗模式”的复杂迷宫来巧妙地合法地获取用户数据。

使用深色图案是因为它们会获得结果。如果满足以下一项或多项,则用户更有可能向公司授予权限:

一种。用户觉得没有其他选择,或者授予许可是最快,最简单的方法。

通过使注册过程中拒绝访问的步骤不清楚和复杂,公司常常使用户难以避免授予访问权限。这种“蟑螂汽车旅馆”获取权限的方法可以在LinkedIn要求用户采取的臭名昭著的复杂路径中看到,以拒绝公司访问其联系人列表。

删除已经被授予的访问权限通常比首先授予访问权限要复杂。数据或Cookie跟踪权限设置通常不会位于您可能期望的区域中(例如“隐私”部分)。措辞误导或不正常的行为也可能导致混乱。例如,可能会要求用户在复选框上打勾,以“选择退出”提供权限。

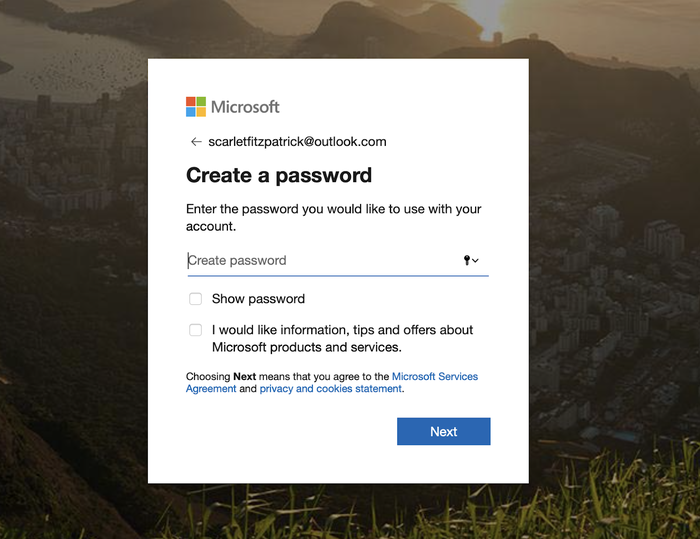

b。用户不知道他们正在授予访问权限

授予权限通常被添加到另一个更明显的步骤,例如创建密码。使用此方法可能使用户不太可能确定他们已同意某些数据权限。小字体的使用也增加了此类协议可能被忽略的可能性。

C。用户感到必须迅速采取行动

这通常是通过以下三种压力策略之一来实现的:

- 造成一种稀缺感。 Booking.com经常错误地声称只剩下“ 1个房间 ”,以诱使您快速预订住宿。

- 引入时间压力。我们在购买某些物品(例如航班和机票)时熟悉这种策略:订票公司对购物车中的物品设置了时间限制。公司也可以使用类似的策略从您的数据中获取许可。Facebook似乎使用了假的红色通知点这是在提示用户同意新的隐私协议时出现的,也许是诱使用户匆忙同意以阅读他们的消息。

- 采取恐吓战术。这是Facebook使用的术语要求访问面部识别数据时:如果您关闭人脸识别功能,那么当陌生人使用您的照片来假冒您时,我们将无法使用该技术。不幸的是,恐吓策略在数据收集中无处不在,因为为了保护数据而访问数据的人与打算吸收数据的人之间的区别是模糊的。

相反,为了促进用户对在线系统的理解而创建的Jakob Nielson的10 Usability Heuristics中的 3种通常被旨在促进混乱和轻率决策的深色图案所颠覆,而深色图案与指导性的颜色和布局相结合,可以提示要单击的正确项目(突出显示)。部分,绿色按钮),使用户更有可能遵循希望访问个人数据的人所设定的预定路径。

即使在无可争辩地违反法律的情况下,惩罚也往往不足以起到严重的威慑作用。被发现违反法律的大型科技公司通常会受到罚款,例如Google被发现在YouTube违反了1998年《儿童在线隐私保护法》(COPPA)之后于2019年末支付了1.7亿美元。尽管这无疑是一笔大数目,但它几乎没有触及公司利润的表面,这使对大型科技公司的这种处罚的有效性产生了疑问。

加密并非万无一失

如果您使用iPhone,并且不使用设置,则很多数据已经被加密。大!加密意味着无法入侵,对吗?好吧,有点。从理论上讲,功能强大的计算机将能够解密加密的数据,尽管这可能需要数百年的时间(并且它们将需要访问加密的数据)。

仅仅因为您的数据被加密并不意味着它总是安全的。考虑例如不同的加密方法。 “端到端”加密是黄金标准,因为这意味着数据在通信的两端以及传输过程中都被加密。但是,许多服务仅在某些情况下对数据进行加密,而不必在公司或设备上“静止”时对其进行加密。

实际上,许多个人数据并非始终都被完全加密。您的浏览器可能会告诉您与站点或服务的连接是安全的,但这并不意味着基础服务是安全的。 Gmail和Evernote就是使用加密的产品示例,但不是端到端加密的产品,这使Googler能够读取用户消息 。 (值得注意的是,自那时以来Google采取了很多保护措施,但这种做法仍然存在 。)

在某些情况下,公司可能会将您认为已完全加密的数据传递给其他公司。如果您使用第三方电子邮件应用程序,那么他们也可以访问您的数据。 Google允许第三方应用程序访问您的电子邮件数据 ,这意味着任何具有完全访问权限的第三方应用程序也可以合法地阅读您的电子邮件, 而无需特别要求您进行访问 。

诸如Amazon的Alexa之类的智能扬声器的录音在传输过程中会被加密 ,但是当它们到达Amazon的云时并不会得到有效的加密,从而可以向一个客户发送从另一个用户的Alexa获得的1,700个音频文件 。

保护加密密钥

可以通过使数据完全安全的方式对数据进行加密。如果公司存储使用只有最终用户才能访问的密钥加密的数据,则该公司和其他没有密钥的人将无法解密该数据。如果无法访问此类数据,则所有本来需要采取保护措施的事物都将消失:该公司无法收购并更改其政策,它不会滑倒并泄漏数据,也无法共享数据。

iPhone和iPad的iCloud备份(通常被认为是受到良好保护的)并非完全无法被其他人访问,因为Apple保留了解密它们的密钥。这是Apple做出的一项明智决策,可能是为了防止客户被永久锁定他们的数据( 我们在这里探讨了这些取舍 ),或者是由于FBI的压力而做出的 。

尽管iCloud备份很容易受到攻击,但其他敏感数据(例如运行状况,iCloud钥匙串和密码)已使用Apple不持有的密钥完全端到端加密 ,因此无法远程访问此信息。尽管这并不适用于Apple存储的所有数据,但没有中央密钥存储的端到端安全性是Apple的独特卖点之一 。

苹果为应用程序开发人员提供了一个名为“ CloudKit”的框架,并在此基础上对存储在CloudKit中的数据进行了端到端加密。开发人员充分利用它的一个例子是记笔记应用程序Bear 。由于Bear使用Apple的技术进行数据存储,所以即使Bear自己的程序员也无法访问您的数据 ,Apple 也无法访问您的数据 。只有数据所有者可以。

建立这样的系统需要谨慎,无害的错误很容易破坏加密的有效性。苹果公司的“ iCloud中的消息”服务遭受了这样的困扰:苹果公司没有明确持有该数据的密钥,但是密钥的副本可以包含在用户的iCloud备份中,而苹果公司则拥有这些密钥。因此,一项服务可以提供解锁另一项的密钥。

并非Google Play上的所有应用都是安全的

Apple的App Store中提供的应用程序往往是安全的,因为Apple在授权下载之前经过艰苦的审查。这通常被视为对应用程序开发人员的一种威慑,因为在App Store上购买应用程序比在Google Play上购买应用程序要耗时得多且成本更高 。原因是Google Play的应用审核流程不那么严格。这可能对开发人员有好处,但对消费者却不利,因为这会使不安全甚至恶意的应用程序更有可能进入Google Play商店。当来自Facebook Research和Onavo的数据挖掘规模浮出水面时,Apple立即从其App Store中撤消了该应用程序,而Onavo几周后仍可通过Google Play获得,直到最终被Facebook删除。

2018年4月, Sophos Labs的一份报告对Google Play上的200个应用程序进行了研究,得出的结论是,该服务上可用的所有免费防病毒应用程序中,超过50%可以归类为“恶意软件”。该报告指出,一些应用已被下载了300-400百万次,并警告Android用户不要从Google Play商店下载免费的防病毒应用。

尽管大多数此类恶意应用程序的主要目的是使用户相信他们具有需要付费才能删除的病毒(某些应用程序似乎下载了病毒,从而验证了其主张),但许多应用程序还请求访问一些敏感数据权限。此类应用程序请求的权限通常超出了典型防病毒应用程序所需的功能范围,例如位置访问,摄像头访问以及在用户不知情的情况下访问用户的电话。

自Sophos Labs报告发布以来,Google一直致力于确保其应用商店的安全。在2019年11月,该公司将App Defence Alliance与ESET,Lookout和Zimperium这三家反病毒公司联合起来,以消除Google Play商店中存在恶意应用程序的情况。但是,尚不清楚应用程序防御联盟是否也会关注保护用户数据。

防病毒软件并不总是提供保护

由于以下三个因素,在过去十年中,第三方防病毒软件的使用已减少:

- 用户越来越多地将其数据通常以加密状态存储在云上,而不是本地存储在本来可以从防病毒软件中受益的计算机上。

- 与智能手机相比,与智能手机相比,与智能手机相比,与智能手机相比,智能手机往往具有更严格的内置控件和规章制度。

- 现代操作系统将防病毒保护作为标准配置(例如Mac的Gatekeeper或Microsoft的Defender)。

第三方防病毒软件使用率的下降使这些公司处于棘手的状况,导致了防病毒软件的合并,并努力进入其他领域以保持生存 。由于通常授予防病毒软件广泛的访问计算机上数据的权限(这是该软件用来识别存储在计算机上任何地方的恶意软件的必要步骤),因此这些公司被授予访问许多敏感数据的权限。防病毒软件由于可以访问大量数据,因此已成功用作后门间谍工具。

今天刊登广告的几乎所有防病毒公司都位于数据保护法律薄弱的国家,或者使用空壳公司似乎并非如此。不在欧洲或美国吗?没有《数据保护法》(英国),《 GDPR》(欧洲)和《安全港》(美国)。这些公司可以轻松找到从用户数据中获取价值的其他方法。

这些公司的所在地有利于他们过渡到提供VPN和典型的防病毒软件。 VPN通过第三方将用户的所有数据汇集在一起。这可能是明智的,因为它会将用户的互联网流量转移到可以避免某些权限的路径上,但是却将这些数据交给了未知的私有公司。大量流行的VPN都位于中国或拥有中国所有权,考虑到VPN 在中国已被正式禁止 ,这可能表明对于此数据的安全性尚有疑问。

VPN的广告和营销方式非常激进,越来越多地使用YouTuber付费广告,而Google却淹没在赚取联盟费的网站上,以推广VPN,以致几乎找不到真实的评论或社论。这似乎不太可能改变。如果您是一名新进入者,并且想要打造出色的产品并符合道德规范地进行操作,那么您将不会与绝望的离岸视听公司竞争!具有讽刺意味的是,大多数留在应该是高信任度市场的公司都是高度怀疑的。

考虑到这些想法,您可以采取一些原则和步骤来保护数据,以下部分概述了这些原则和步骤。

如何保护您的数据

这是您可以实施以保护数据的步骤的简要列表。如果您是iPhone用户,请深入了解我们如何保护iPhone,照片和iCloud帐户 。

- 如果必须使用Android,请使用Google制造的电话(例如Pixel),因为Google是唯一可靠地提供常规软件和安全更新的供应商。提防从Google Play下载应用程序涉及的风险。如果这似乎有限制或麻烦,请考虑改用iPhone。

- 请谨慎下载应用程序或注册服务。提防暗模式,以及由匿名公司或具有强大数据保护法律的地区以外的公司(欧洲,美国,加拿大)提供的服务。

- 请勿依赖Facebook之类的基于广告的服务-最糟糕的是,请勿登录Facebook或安装该应用-或诸如Google Wi-Fi之类的产品远程收集数据。强大的防火墙,例如小飞贼(macOS)或守护防火墙(iOS,“对我们来说,数据是一种责任,而不是资产”)可以阻止或突出显示侵入性数据收集。

- 查找应用或软件时,请勿依赖App Store或受信任的第三方评论来源以外的评论。在网站上伪造评论,创建小型伪造的独立评论网站以及在Google搜索结果中显示星级。更大的评论网站,例如Trustpilot可以被操纵,但它们仍可能是最佳的评论来源。

- 请注意您的网络摄像头和麦克风:使用它们的应用程序不一定会很清楚。甚至马克·扎克伯格(Mark Zuckerberg)保持封锁当他不使用它时。考虑一个网络摄像头防护罩和麦克风块这会阻止您的计算机记录您的信息。

- 采用两因素认证(2FA),但请勿通过短信使用它。进行所谓的“SIM卡插孔攻击以获取他人的SMS消息。 Twitter的首席执行官是成功攻击这样在2019年。

- 请使用iTunes或iPhone Backup Extractor (均免费使用此功能)而不是使用iCloud对iPhone或iPad进行常规备份,因为iCloud并非端到端加密,并且可用存储空间限制为5GB。

- 使用全盘加密(FDE)。现代的iOS和Android设备默认情况下启用了此功能,但您的PC或Mac则未启用。在Mac上,这称为FileVault,在Windows上称为BitLocker。没有FDE,任何人都可以轻松地从计算机上卸下硬盘驱动器以查看数据,而无需使用用于保护帐户的任何密码。

- 不要推迟软件更新。当您的计算机,电话或浏览器似乎想要经常更新并重新启动时,可能会感到沮丧,这些更新通常包含重要的安全更新。

- 密码管理应用程序在帮助用户设置和记住他们所使用的应用程序和服务的独特,安全的密码方面可能是无价的。好的密码管理员还可以检测到重复或弱密码,并针对泄露的密码数据库检查您的密码,例如哈维宾。1密码和最后通行证做得好。